Die actago Security Suite

Schützen Sie Ihre IT mit einem integrierten automatisierten Sicherheitscheck. Mit modernsten Technologien entdeckt unsere All-in-One Security-Lösung frühzeitig mögliche Sicherheitslücken.

Ihr Weg zu durchgängiger IT-Sicherheit

Warum brauchen Sie ein Schwachstellenmanagement?

Warum brauchen Sie ein Schwachstellenmanagement?

Die Frage ist nicht, „ob“ Sie Opfer eines Cyber-Angriffs werden, sondern „wann“. Wenn dies geschieht, „wie“ sind Sie darauf vorbereitet? Seien Sie Angreifern einen Schritt voraus. Schaffen Sie eine proaktive IT-Sicherheit und integrieren Sie ein Schwachstellenmanagement, das mehr als nur CVE-Scans und Patchmanagement für Sie bereithält. So können Sie Ihre IT-Systeme und -Infrastruktur gegen Cyberbedrohungen und Datenverlust schützen sowie Sicherheitslücken schließen, noch bevor diese zum Problem werden.

Was kann die actago Security Suite?

Was kann die actago Security Suite?

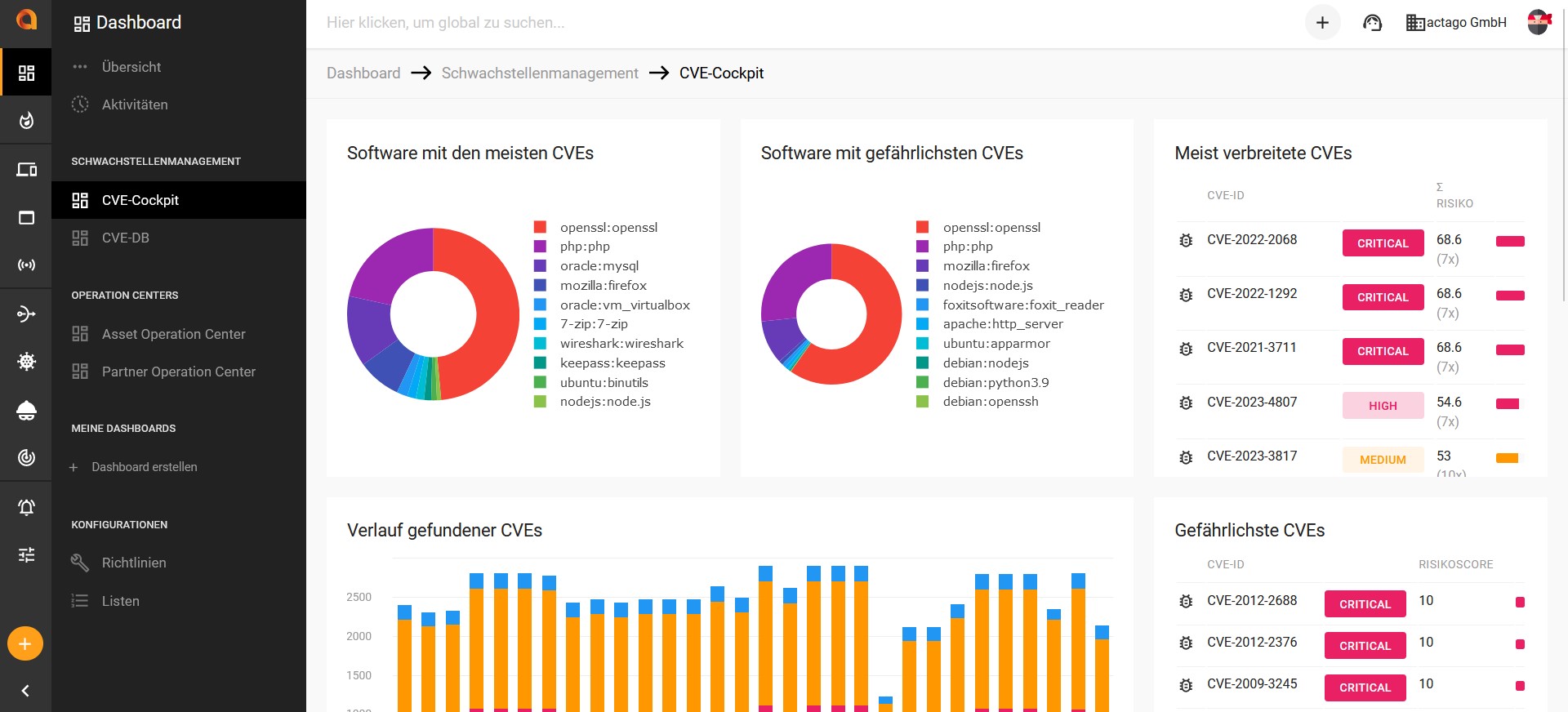

Unsere All-in-One Security-Lösung beinhaltet ein automatisiertes und fortlaufendes Monitoring Ihrer IT-Prozesse:

- Ein Frühwarnsystem entdeckt Schwachstellen

- Automatische Penetrations-Tests enttarnen Sicherheitslücken

- Ausführliche Reports liefern Handlungsempfehlungen für maximale Sicherheit

- Ihr laufender Betrieb bleibt unbeeinträchtigt

Anmeldung zum Security Suite Webcast

An zwei Terminen im Monat erklären wir Ihnen in unserem kostenlosen Webcast die Funktionen und Vorteile der actago Security Suite und stehen für Ihre Fragen zur Verfügung. Einfach Termin auswählen und unverbindlich anmelden.

Die All-in-One actago Security Suite

Frühzeitig Sicherheitslücken erkennen und schließen. Ganz automatisch! Mit der actago Security Suite erhalten Sie einzigartige und hocheffektive Technologien auf Basis modernster IT-Architektur.

Detektion

- Ereignisreaktion und Anomalieunterbindung

- Erkennung von Attacken

- Meldung und Protokollierung von Anomalien

- Umfassendes Schwachstellenmanagement

Protokollierung

- Umfangreiche Datensammlung

- Anonymisierung von Protokolldaten

- Auswertung und Klassifizierung der gesammelten Daten

Reaktion

- Automatisierte Kontrolle des Netzwerkstroms (IPS)

- Automatisierte Reaktionen auf Schwachstellen und Ereignisse

- Automatische Alarmierung

Die All-in-One actago Security Suite

Frühzeitig Sicherheitslücken erkennen und schließen. Ganz automatisch! Mit der actago Security Suite erhalten Sie einzigartige und hocheffektive Technologien auf Basis modernster IT-Architektur.

Detektion

- Ereignisreaktion und Anomalieunterbindung

- Erkennung von Attacken

- Meldung und Protokollierung von Anomalien

- Umfassendes Schwachstellenmanagement

Protokollierung

- Umfangreiche Datensammlung

- Anonymisierung von Protokolldaten

- Auswertung und Klassifizierung der gesammelten Daten

Reaktion

- Automatisierte Kontrolle des Netzwerkstroms (IPS)

- Automatisierte Reaktionen auf Schwachstellen und Ereignisse

- Automatische Alarmierung

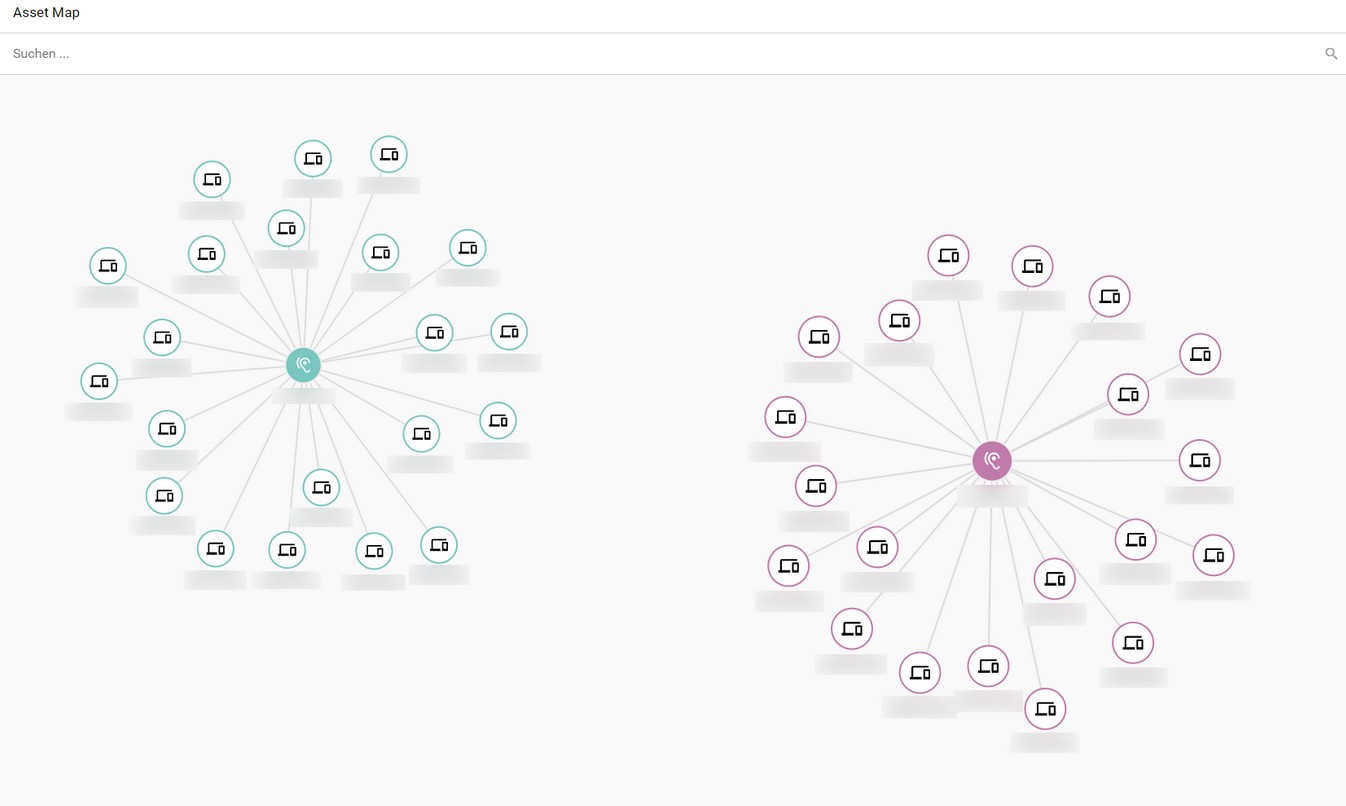

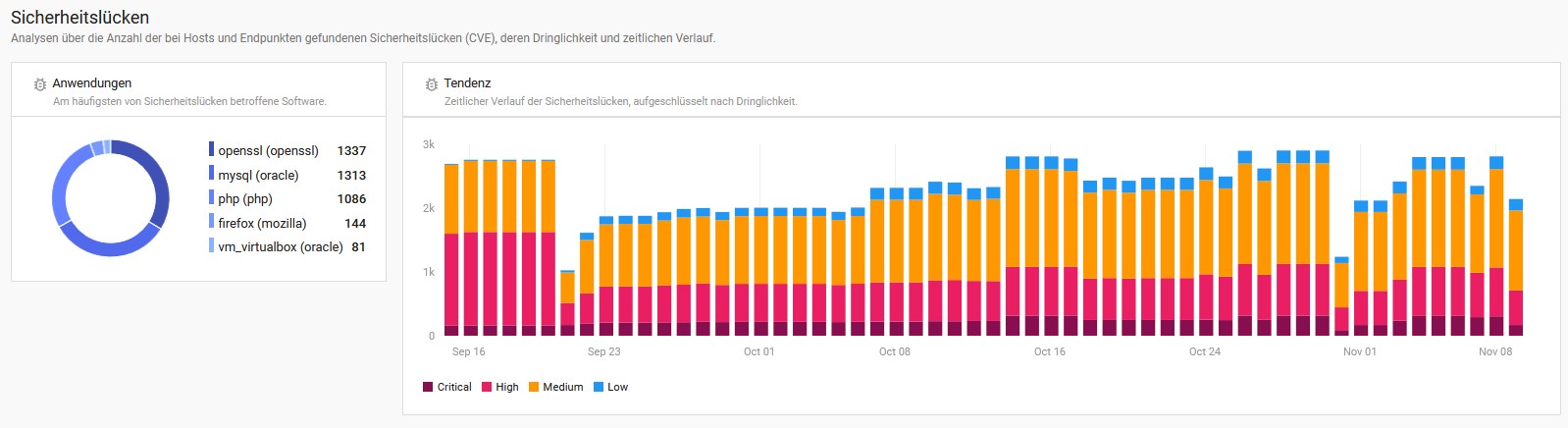

So funktioniert die actago Security Suite

Wir analysieren gemeinsam mit Ihnen Ihre gesamte IT-Umgebung. In einer übersichtlichen Grafik haben Sie das Sicherheitslevel all Ihrer Assets immer aktuell im Blick und erkennen schnell, wo Risiken bestehen und Sie am dringlichsten handeln sollten. Die actago Security Suite bietet Risikomanagement und Sicherheitsanalyse in einem – und alles mit nur einem Klick installiert.

Überblick der Funktionen

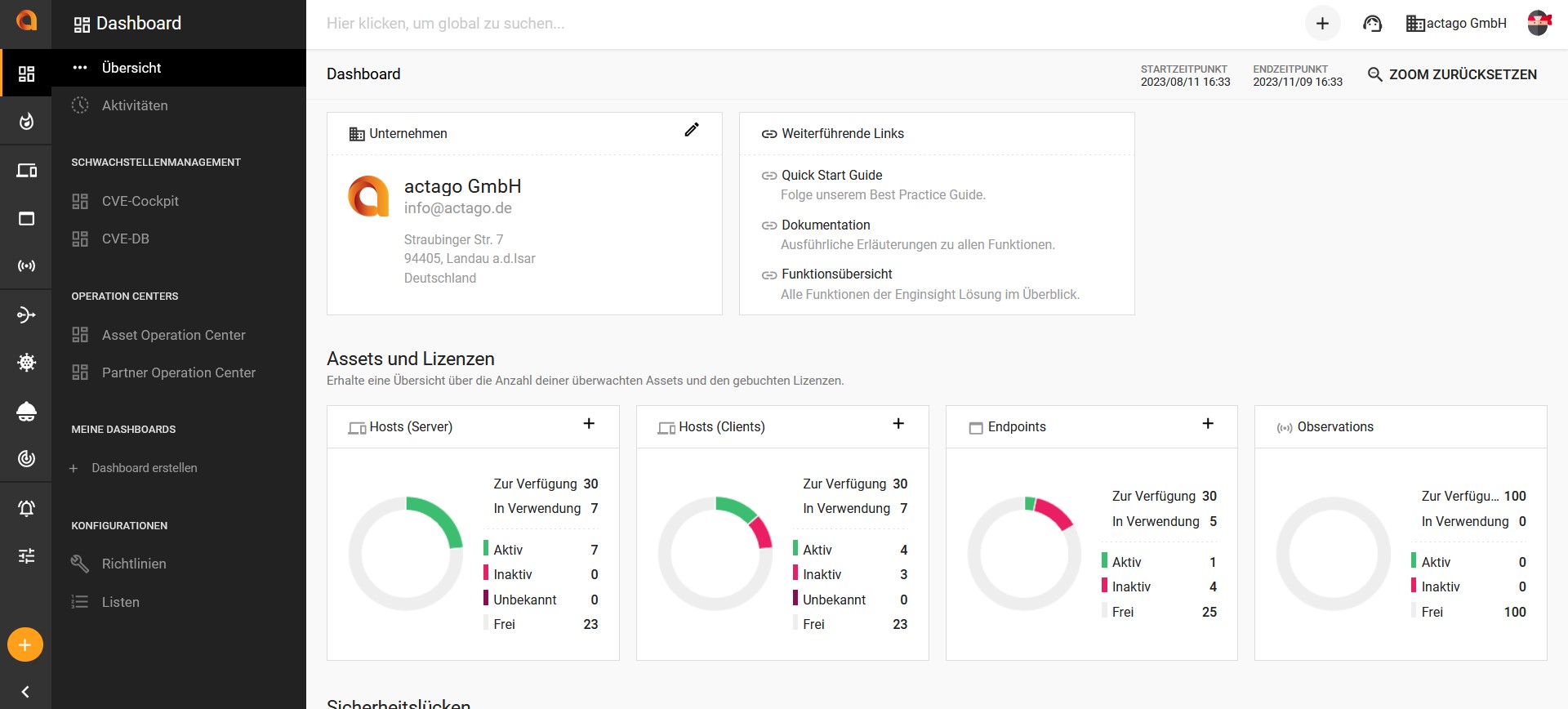

Übersichtliches Dashboard

Im grafisch aufbereiteten Dashboard erhalten Sie eine Übersicht über die Anzahl Ihrer überwachten Assets und den gebuchten Lizenzen.

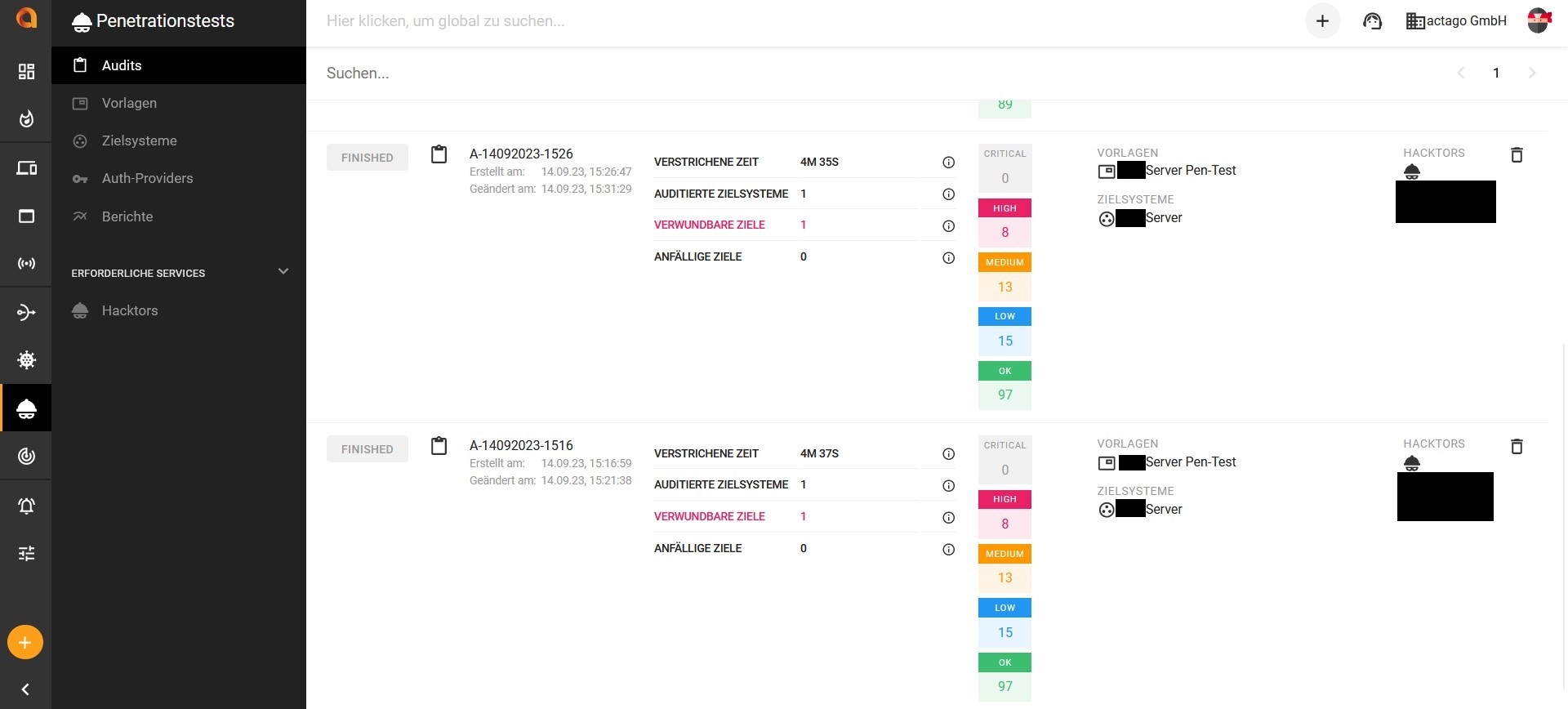

Penetrationstest

Mit dem Penetrationstest blicken Sie durch die Brille eines Angreifers. Hier können Sie festlegen, welche Checks und Attacken durchgeführt werden sollen. Sie können auch weitere eigene Checks generieren oder beispielsweise eine wiederkehrende Durchführung konfigurieren. Etablieren Sie so ein effektives Risikomanagement in Ihre IT-Prozesse.

Risikomanagement und Sicherheitsanalyse in einem

KI-Monitoring

Individuelle Metriken

Monitoring der Prozesse/Services

Anomalieerkennung

Frühwarnsystem

Schwachstellen-Scans

Sicherheits-Konfigurationen

Ports, Software, Verbindungen

IT-Management

Live Inventar

Asset Management

Health Checks (Ping,Port,SNMP)

Security-Automation

Automatische Pentests

Remote Actions

Patchmanagement

Netzwerk-Sicherheit

Intrusion Detection

Intrusion Prevention

Mikrosegmentierung

Ihre Vorteile auf einen Blick

Transparenz

Sehen Sie sofort, wo Ihre IT-Systeme verwundbar sind, und was Sie dagegen tun können.

Automation

Erkennen Sie Angriffe live und lassen Sie das System automatisch darauf reagieren.

Leistung

Keine zusätzliche Hardware oder groß angelegten Implementierungsprojekte sind erforderlich.

Compliance

Sie haben ein höheres Sicherheitsniveau, weniger Ausfallzeiten und erfüllen die gesetzlichen Vorschriften (z.B. DSGVO, ISO 27001, NIS2).

Über 500 Kunden vertrauen actago zur Einhaltung ihrer Compliance

Security-Scan trifft automatisierte Angriffserkennung

Die actago Security Suite scannt Ihre IT-Umgebung nach vorhandenen Geräten und schafft ein Live-Abbild Ihrer IT-Infrastruktur. Komplette Security-Scans der gesamten IT sind in nur wenigen Minuten, vollautomatisiert und ohne Konfiguration möglich.

Egal, ob Webanwendungen, Server, Clients oder virtuelle Umgebungen – schaffen Sie für alle Geräte mit IP-Adresse die notwendige Inventarisierung und Transparenz, um sie vor Cyber-Angriffen zu schützen. Damit schaffen Sie die perfekte Grundlage für Security Audits.

Gerne unterstützen wir Sie bei der erstmaligen Durchführung eines Security-Audits inklusive Pentests und zeigen Ihnen die Vorteile der Security Suite. Kontaktieren Sie uns!

Ihr Ansprechpartner

Maximilian Nuss | Geschäftsführer

Telefon: +49 9951/99990-20

E-Mail: info@actago.de

actago GmbH

Weidenstr. 66 | 94405 Landau a. d. Isar, Deutschland